Prozessorientierte

wirtschaftliche Bewertung und Auswahl

von

IT-Sicherheitsmaßnahmen

IT-Sicherheitsmaßnahmen

Offizielle Webpage

Kurzbeschreibung des Projekts ProBITS

Aktuelle Technologien, bspw. aus den Bereichen Cloud-Computing oder Data-Science, bieten einerseits erhebliches Potential für den Erhalt und die Stärkung der Wettbewerbsposition von Unternehmen. Andererseits birgt die Einführung solcher Technologien neue Risiken, bspw. in Verbindung mit Data-Security, Cloud-Hacking oder Datenschutz. Um diesen Risiken entgegen zu steuern, definieren sowohl der Gesetzgeber als auch die Unternehmen selbst weitreichende und übergreifende Anforderungen an die IT-Sicherheit.

Die Umsetzung solcher Anforderungen verlangt zumeist ein komplexes Bündel von ITS-Maßnahmen, das sowohl hohe Investitionskosten mit sich bringt, als auch in einem hohen Grad die Geschäftsprozesse von Unternehmen beeinflusst. Artikel 32 (1) der DSGVO fordert bspw., dass angemessene technische und organisatorische Maßnahmen umgesetzt werden, die die Schutzziele Vertraulichkeit, Integrität, Verfügbarkeit und Belastbarkeit bei der Verarbeitung personenbezogener Daten sicherstellen. Für die Umsetzung dieser Anforderung sind sowohl technische Vorkehrungen erforderlich, wie bspw. Verschlüsselung und Pseudonymisierung personenbezogener Daten, als auch prozessuale Konfigurationen, wie bspw. Kontrollen zur Sicherstellung von Compliance oder Konsequenzen für die Verfügbarkeit von Informationen in Prozessschritten.

Damit die Profitabilität eines Unternehmens nicht durch die Umsetzung von ITS-Maßnahmen(-bündeln) beeinträchtigt wird, gilt es daher, geeignete Handlungsalternativen zu identifizieren und basierend auf wirtschaftlichen Kriterien auszuwählen. Ansätze zur ganzheitlichen Bewertung und Auswahl solch komplexer Bündel von ITS-Maßnahmen und deren Wechselwirkungen mit Geschäftsprozessen sind daher notwendig, um Unternehmen die Auswahl der effektivsten ITS-Maßnahme unter ökonomischen Gesichtspunkten überhaupt zu ermöglichen.

Bestehende Verfahren, wie bspw. der Return on Investment, bauen auf der Investitionstheorie auf und fokussieren die eindimensionale Bewertung einzelner ITS-Maßnahmen (bspw. die Einführung einer Firewall) unter Berücksichtigung direkt zurechenbarer und rein monetärer Kosten- und Nutzenwirkungen. Investitionstheoretische Verfahren stoßen jedoch bei der Bewertung von ITS-Maßnahmenbündeln zur Umsetzung gegenwärtiger IT-Sicherheitsanforderungen und deren Wechselwirkungen mit Geschäftsprozessen aktuell an ihre Grenzen.

Das Projekt ProBITS adressiert die Grenzen bestehender Verfahren bei der Bewertung komplexer ITS-Maßnahmen(-bündel) und baut dafür auf den Ansätzen des modernen Geschäftsprozessmanagements auf. Geschäftsprozessmodelle geben einen spezifischen Einblick in die Ablauf- und Organisationsstrukturen, die ITS-Maßnahmen(-bündeln) zugrunde liegen, und eröffnen damit neue Analyse- und Verbesserungspotentiale. Die Untersuchung von prozessbasierten ITS-Maßnahmen (d.h. ITS-Aktivitäten und ITS-Aktivitätssequenzen innerhalb von Geschäftsprozessen) im Hinblick auf die Wirtschaftlichkeit erfordert einen spezifischen Bewertungsansatz, damit Ineffizienzen identifiziert und Prozessverbesserungen stimuliert werden können. ProBITS wird hierfür einen innovativen Ansatz bereitstellen, um zukünftig eine geschäftsprozessorientierte Bewertung von ITS-Maßnahmen methodisch, mehrdimensional, skalierbar und werkzeuggestützt zu ermöglichen.

Die Bausteine von ProBITS

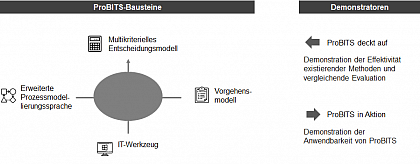

Hierfür umfasst ProBITS insgesamt vier Bausteine (siehe Abbildung): neben einem multikriteriellen Entscheidungsmodell, mit dem sich ITS-Maßnahmen bewerten und auswählen lassen, sind dies drei Unterstützungsleistungen in Form der Erweiterung einer Prozessmodellierungssprache, eines Vorgehensmodells und eines IT-Werkzeugs. Das ProBITS-Projekt umfasst zudem mehrere Demonstratoren: Mit ProBITS deckt auf wird die Effektivität existierender Verfahren (wie dem ROSI) auf Basis vergangener ITS-Maßnahmen analysiert; ProBITS in Aktion dient hingegen der Demonstration der Effektivität der ProBITS-Bausteine sowie deren kontinuierlicher Weiterentwicklung.

Da Großunternehmen und KMUs gleichermaßen von ITS-Anforderungen betroffen sind, KMUs jedoch oft nur begrenzte Ressourcen (in den Bereichen Finanzen, Personal und Daten) zur Verfügung stehen, wird ProBITS explizit unter Berücksichtigung der Skalierbarkeit für unterschiedliche Unternehmensgrößen entwickelt. Zusätzlich zur mehrdimensionalen werkzeuggestützten Bewertungsmethode soll ein Vorgehensmodell realisiert werden, das die Umsetzung des ProBITS-Ansatzes in Unternehmen unterschiedlicher Größe anleitet. Die Entwicklung und Evaluation von ProBITS erfolgen deshalb sowohl in enger Zusammenarbeit mit KMU als Projektpartner, als auch mit Großunternehmen als assoziierte Partner.

Das Teilprojekt MEBITS

Der Lehrstuhl für Wirtschaftsinformatik, insb. Betriebliches Informationsmanagement, bearbeitet das Teilvorhaben "Multikriterielles Entscheidungsmodell zur prozessorientierten wirtschaftlichen Bewertung und Analyse von IT-Sicherheitsmaßnahmen" (MEBITS).

Der Fokus dieses Teilvorhabens liegt insbesondere auf der Entwicklung eines multikriteriellen Entscheidungsmodells, das es ermöglicht, unter Berücksichtigung verschiedener Prozesseinflussgrößen, kosten- und nutzenorientierten Bewertungsdimensionen sowie praktischer Anforderungen, alternative ITS-Maßnahmen und alternative ITS-Maßnahmenbündel zu analysieren und Entscheidungen über deren Einsatz unter Berücksichtigung wirtschaftlicher Dimensionen zu treffen.

Lesen Sie hier den Abschlussbericht des Teilprojektes MEBITS: http://dx.doi.org/10.25673/118841Kontakt zum Kompetenzbereich MEBITS

- E-Mail: probits@wiwi.uni-halle.de

- Tel.: +49 345 55 234 77

Unsere Projektpartner

- Professur für Wirtschaftsinformatik, insb. Nachhaltigkeit

- Professur Wirtschaftsinformatik, insb. Betriebliches Informationsmanagement

- Professur für Informationssicherheit und Compliance

- msu solutions GmbH, Halle (Saale)

- Rezeptprüfstelle Duderstadt GmbH

- Volkswagen Financial Services AG, Braunschweig

- GISA GmbH, Halle

- Flavia IT-Management GmbH, Kassel

- blueways GmbH & Co. KG, Halle

- Wintershall Holding GmbH, Kassel

- Otto Bock SE & Co. KGaA, Duderstadt

- Business Engineering Institute St. Gallen AG, St. Gallen

- DKUB Unternehmensberatung GmbH & Co. KG, Hardegsen

- AWARE7 GmbH, Gelsenkirchen

Projektvolumen, -laufzeit und -träger

| Gesamtprojektvolumen: | 1,39 Mio.€ (davon 83% Förderanteil durch BMBF) |

| Teilprojekt der Martin-Luther-Universität Halle-Wittenberg: | "Multikriterielles Entscheidungsmodell zur prozessorientierten wirtschaftlichen Bewertung und Analyse von IT-Sicherheitsmaßnahmen" (MEBITS) |

| Teilprojektsumme: | ~315.000€ |

| Teilprojektleitung: | Dr. Stephan Kühnel, Prof. Dr. Stefan Sackmann |

| Laufzeit: | 01. April 2021 - 30. Juni 2024 |

| Mittelgeber: | Bundesministerium für Bildung und Forschung (BMBF) |

| Projektträger: | VDI/VDE Innovation + Technik GmbH |

| Förderrichtlinie: | "Ökonomische Aspekte von IT-Sicherheit und Privatheit" |

Projektbezogene Publikationen

- Bauer, Laura; Kuehnel, Stephan (2025): The Role of Acceptance Factors for the Application of Assessment Tools for Information Security Investment Decisions, 36th Australasian Conference on Information Systems (ACIS 2025), Queensland, Australia.

Link: https://aisel.aisnet.org/acis2025/54/ - Bauer, Laura; Kuehnel, Stephan (2025): Balancing Functionality and User Acceptance in the Design of Multiple-Criteria Assessment Tools for Information Security Investment Decisions, 33rd European Conference on Information Systems (ECIS 2025), Amman, Jordan.

Link: https://aisel.aisnet.org/ecis2025/des_research/des_research/4/ -

Kühnel, Stephan; Bauer, Laura; Nake, Leonard; Sackmann, Stefan (2024): Multikriterielles Entscheidungsmodell zur prozessorientierten wirtschaftlichen Bewertung und Analyse von IT-Sicherheitsmaßnahmen (MEBITS): Kurzbericht und eingehende Darstellung zum Teilvorhaben im Verbundprojekt "Prozessorientierte wirtschaftliche Bewertung und Auswahl von IT-Sicherheitsmaßnahmen (ProBITS)", Universitäts- und Landesbibliothek Sachsen-Anhalt, Technische Informationsbibliothek (TIB) / Leibniz-Informationszentrum Technik und Naturwissenschaften und Universitätsbibliothek, DOI: 10.25673/118841,

Link: http://dx.doi.org/10.25673/118841 - Bauer, Laura; Kuehnel, Stephan; Nastjuk, Ilja; Sackmann, Stefan (2024): A Multiple-Method Study on Acceptance Factors of Economic Assessment Approaches for Information Security Investments, Pacific Asia Journal of the Association for Information Systems (PAJAIS), Vol. 16, Iss. 4, Article 2. DOI: 10.17705/1pais.16402

Link: https://aisel.aisnet.org/pajais/vol16/iss4/2/ - Bauer, Laura (2024): A Literature-Driven Design Theory for Multiple-Criteria Assessment Tools for Information Security Investments, 19th International Conference on Wirtschaftsinformatik, 4th International Workshop on Current Information Security and Compliance Issues in Information Systems Research (CIISR 2024), September 2024, Würzburg, Germany.

Link: https://aisel.aisnet.org/wi2024/125/ - Bauer, Laura; Kuehnel, Stephan; Nastjuk, Ilja; Nake, Leonard; Seidel, Heiko (2024): Multiple-Criteria Decisions for Information Security - A Case Study of Volkswagen Financial Services AG, Wirtschaftsinformatik 2024 Proceedings, 19th International Conference on Wirtschaftsinformatik, September 2024, Würzburg, Germany.

Link: https://aisel.aisnet.org/wi2024/56/ - Nake, Leonard; Kuehnel, Stephan; Bauer, Laura; Sackmann, Stefan (2023): Towards Identifying GDPR-Critical Tasks in Textual Business Process Descriptions, in: M. Klein, D. Krupka, C. Winter., V. Wohlgemuth (Eds.): INFORMATIK 2023, Lecture Notes in Informatics (LNI), Gesellschaft für Informatik, Bonn 2023, pp. 1895-1908.

Link: https://dl.gi.de/items/80830ac9-8c6e-40ac-bf2a-f72757e6be35 - Nake, Leonard (2023): Integrating IT Security Aspects into Business Process Models: A Taxonomy of BPMN Extensions, Proceedings of the 3rd International Workshop on Current Information Security and Compliance Issues in Information Systems Research (CIISR 2023), Co-located with the 18th International Conference on Wirtschaftsinformatik (WI 2023), Paderborn, Germany, September 18, 2023. CEUR Workshop Proceedings 3512, CEUR-WS.org 2023, pp. 38-48.

Link: https://ceur-ws.org/Vol-3512/fullpaper3.pdf - Hengstler, Sebastian; Kuehnel, Stephan; Masuch, Kristin; Nastjuk, Ilja; Trang, Simon T.-N. (2023): Should I Really do That? Using Quantile Regression to Examine the Impact of Sanctions on Information Security Policy Compliance Behavior, Computers & Security Vol. 133, October 2023, 103370. https://doi.org/10.1016/j.cose.2023.103370

- Niedzela, Laura; Kuehnel, Stephan; Nastjuk, Ilja; Matschak, Tizian; Sackmann, Stefan; and Trang, Simon (2023): A Qualitative Study on Acceptance Factors of Economic Approaches on IT Security Investment Decisions, AMCIS 2023 Proceedings. 16.

Link: https://aisel.aisnet.org/amcis2023/sig_sec/sig_sec/16 - Matschak, Tizian; Nastjuk, Ilja; Niedzela, Laura-Maria; Kuehnel, Stephan; Trang, Simon T.-N.(2023): A Process-Based Approach to Information Security Investment Evaluation: Design, Implementation, and Evaluation, AMCIS 2023 Proceedings. 30.

Link: https://aisel.aisnet.org/amcis2023/sig_sec/sig_sec/30/ - Kuehnel, S.; Sackmann, S.; Damarowsky, J.; Boehmer, M. (2022): EconBPC: A Tool for Activity‐based Monetary Assessment and Visualization of Security and Compliance Measures in Business Processes, 20th International Conference on Business Process Management (BPM 2022), Proceedings of the Best Dissertation Award, Doctoral Consortium, and Demonstration & Resources Track, CEUR-WS Vol. 3216, Münster, Germany, pp. 127-131.

Link: http://ceur-ws.org/Vol-3216/paper_252.pdf -

Niedzela, L.-M.; Nake, L.; Matschak, T. (2022): Categories of Approaches for IT Security Investment Decisions: A Systematic Literature Review, 17th International Conference on Wirtschaftsinformatik (WI’22), Wirtschaftsinformatik 2022 Workshop Proceedings, paper 4.

Link: https://aisel.aisnet.org/wi2022/workshops/workshops/4 -

Matschak, T.; Pfaff, T. (2022): The Role of Situational Risk Propensity in Technology Threat Avoidance Behavior, 17th International Conference on Wirtschaftsinformatik (WI’22), Wirtschaftsinformatik 2022 Workshop Proceedings, paper 5.

Link: https://aisel.aisnet.org/wi2022/workshops/workshops/5 -

Kühnel, S.; Sackmann, S.; Trang, S. T.-N.; Nastjuk, I.; Matschak, T.; Niedzela, L.-M.; Nake, L. (2021): Towards a Business Process-based Economic Evaluation and Selection of IT Security Measures, Proceedings of the First International Workshop on Current Compliance Issues in Information Systems Research (CIISR’21), co-located with the 16th International Conference on Wirtschaftsinformatik (WI’21), Essen, Germany (online), CEUR Workshop Proceedings Vol-2966, urn:nbn:de:0074-2966-1, ISSN 1613-0073

Link: https://ceur-ws.org/Vol-2966/paper1.pdf

Ihr Ansprechpartner

| Dr. Stephan Kühnel | Postdoctoral Researcher |

|---|---|

Dr. Stephan Kühnel | E-Mail: stephan.kuehnel@wiwi.uni-halle.de Tel.: 0345 / 55-234 77 |